応用情報技術者試験 過去問 2025年(令和7年) 春期 午後 問5

社内LANの障害対応

Y社は、従業員約50名の経営コンサルティングサービスを提供する企業である。

従業員は会社支給のPCを使用して、Y社のオフィスや自宅などのテレワーク環境で日々の業務を行っている。当該PCには、ディスク暗号化、PC利用時の多要素認証や自宅からY社のオフィスへのSSL-VPN接続などのセキュリティ対策を施している。

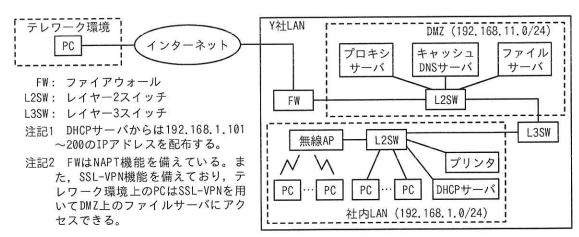

Y社のオフィスのLAN(以下、Y社LANという)は、社内LANセグメント(以下、社内LANという)とDMZセグメント(以下、DMZという)で構成され、Y社のオフィス内では、PCは社内LANに接続して利用している。

社内LANには無線LANのアクセスポイント(以下、無線APという)が設置され、PCは有線LAN又は無線LANで社内LANに接続する。PCのネットワーク関連の設定は、社内LANに設置したDHCPサーバを利用して行われる。社内LANにはプリンタが設置されており、社内LAN上のPCから印刷することができる。

DMZにはプロキシサーバ、キャッシュDNSサーバ及びファイルサーバが設置されており、社内LAN上のPCはプロキシサーバ経由でインターネットにアクセスしている。業務で使用するファイル類はファイルサーバに保管し、Y社のオフィスやテレワーク環境のPCを使って従業員間でファイルを共有している。

Y社LANは総務部が所管しており、B主任とCさんが日常的な運用管理と障害対応を行っている。Y社のネットワーク構成を図1に示す。また、IPアドレスを固定で割り当てている主な機器のIPアドレスとMACアドレスを表1に示す。

| 機器 | IPアドレス | MACアドレス |

|---|---|---|

| DHCPサーバ | 192.168.1.11 | 00-00-5E-00-53-B7 |

| プリンタ | 192.168.1.21 | 00-00-5E-00-53-63 |

| プロキシサーバ | 192.168.11.31 | 00-00-5E-00-53-75 |

| キャッシュDNSサーバ | 192.168.11.41 | 00-00-5E-00-53-D8 |

| ファイルサーバ | 192.168.11.51 | 00-00-5E-00-53-32 |

プリンタの印刷障害

ある日、従業員から「社内LAN上のPCからプリンタへの印刷ができない」という報告が総務部にあった。連絡を受けたCさんが、社内LANに接続していた自身のPC(以下、PC-Cという)からプリンタに印刷を試みたところ、印刷できない状況であった。

まずCさんはプリンタ本体の管理画面を確認し、プリンタのネットワーク接続に問題がないことや、ネットワークインタフェースのMACアドレス及びIPアドレスに誤りがないことを確認した。PC-CからプリンタへのpingコマンドとDemacaoとして、プリンタからの応答はなかった。

次にPC-CのARPテーブルの内容を調べてみると、表2のとおりであった。

| 項番 | IPアドレス | MACアドレス |

|---|---|---|

| 1 | 192.168.1.1 | 00-00-5E-00-53-2B |

| 2 | 192.168.1.11 | 00-00-5E-00-53-B7 |

| 3 | 192.168.1.21 | 00-00-5E-00-53-E4 |

| 4 | 192.168.1.101 | (省略) |

| ... | ... | ... |

| 50 | 192.168.1.255 | FF-FF-FF-FF-FF-FF |

Cさんは表2を確認して、①プリンタに割り当てられているIPアドレスが他の機器に設定されていると判断し、従業員全員にPCのIPアドレスを確認するよう依頼した。その結果、従業員のDさんから「自宅のテレワーク環境で会社支給のPCを接続した際にIPアドレスを手動で設定していたが、その設定のまま社内LANに接続した」との連絡を受けた。DさんのPC(以下、PC-Dという)を確認したところ、手動でIPアドレスaが設定されていた。CさんはPC-Dの「IPアドレスをDHCPサーバから自動で取得する設定に変更した後、PC-Cからプリンタに印刷できることを確認した。

Cさんは、プリンタの印刷障害への対応状況をB主任に報告した。B主任は、今回の障害への対応策として、②社内LANを二つのサブネットに分割してPCとプリンタを別のセグメントに接続する対策を検討するようにCさんに指示した。また、セキュリティ対策として、社内LANにPCを接続する際の、MACアドレス認証や認証サーバを用いたIEEE b認証を導入することの検討と、PCのIPア

インターネットのアクセス障害

ある日、従業員から「インターネットにアクセスできない」という多数の報告が総務部にあった。Cさんが原因を調査するために、PC-Cからプロキシサーバ及びキャッシュDNSサーバに対してpingコマンドを実行して疎通確認を行ったところ、いずれも正常な応答が返ってきた。さらに、cコマンドを実行してキャッシュDNSサーバで名前解決ができるか確認したところ、名前解決はできなかった。

Cさんは、キャッシュDNSサーバのDNSソフトウェアに不具合が発生していると考えて、キャッシュDNSサーバを再起動した。再起動後、名前解決ができるようになり、インターネットへのアクセスが正常化したことを確認した。

Cさんは、インターネットのアクセス障害への対応状況をB主任に報告した。B主任は、今回の障害への対応策として、キャッシュDNSサーバの稼働状況を監視する対策に加えて、③キャッシュDNSサーバの不具合時にもインターネットへのアクセスが継続できる対策を検討するようにCさんに指示した。

インターネットのアクセス遅延

その後、従業員から「インターネットへのアクセスがとても遅い」という報告が総務部にあった。Cさんは、DMZのL2SWにミラーポートを設定して、DMZとインターネットとの間、及び社内LANとDMZとの間に流れている通信パケットを一定時間パケットアナライザーでキャプチャして分析することにした。分析の結果、DMZとインターネットとの間の通信量は少ないが、社内LANとDMZとの間の通信量が非常に多いことが分かった。そこで、社内LANとDMZとの間の送信元と送信先の組合せ別のパケットの割合を整理することにした。整理した結果の一部を表3に示す。

| 送信元 IPアドレス |

送信先 IPアドレス |

パケットの割合(%) (降順) |

|---|---|---|

| 192.168.11.51 | 192.168.1.146 | 18.0 |

| 192.168.1.132 | 192.168.11.51 | 13.5 |

| 192.168.11.51 | 192.168.1.132 | 10.3 |

| 192.168.11.51 | 192.168.1.155 | 9.2 |

| 192.168.1.155 | 192.168.11.51 | 7.6 |

Cさんは表3などを確認して、インターネットのアクセス遅延は、複数の従業員のPCがdとの間で800Mビット/秒を超える大量の通信を繰り返し実行していることが原因であると判断し、該当する従業員にPCの操作を一時中断するように依頼した。その結果、インターネットへのアクセス速度は平常時と同程度に戻った。

Cさんは、インターネットのアクセス遅延への対応状況をB主任に報告した。B主任は、今回の障害への対応策として、dと社内LANとの間のトラフィック量を④L3SWのSNMPを用いた管理機能を使って監視する仕組みや、dのQoS機能を使ってeを制限する仕組みについて、導入の検討を行うようにCさんに指示した。