情報処理安全確保支援士試験 過去問 2021年(令和3年) 秋期 午後Ⅰ 問3

PCのマルウェア対策

Q社は、従業員100名の金属加工会社である。Q社には、総務部、営業部及び技術部がある。

Q社では、全従業員にPCを貸与している。総務部員のPCは総務部LANに、営業部員のPCは営業部LANに、技術部員のPCは技術部LANに接続されている。業務に必要なソフトウェアを自らインストールして使用したいという各部からの要求に対応するために、貸与しているPCの従業員の利用者IDに管理者権限を付与している。

Q社のネットワーク構成

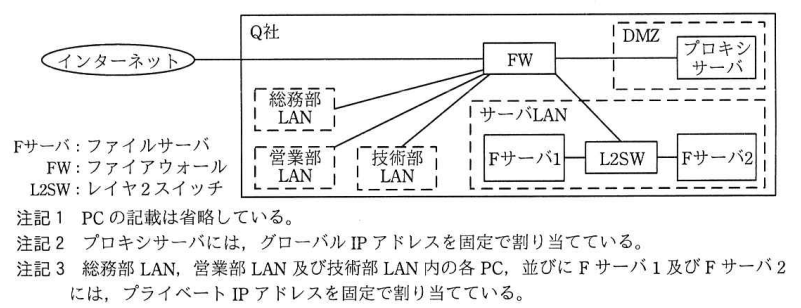

Q社の情報システムの管理は、総務部情報システム係のD主任とE さんが行っている。Q社のネットワーク構成を図1に示す。

Fサーバ1及びFサーバ2には、PC上のWebブラウザを使ってアクセスする。利用者ID及びパスワードでログインした後、ファイルの格納及び取り出しが行える。Fサーバ1、Fサーバ2及びPCのそれぞれのhostsファイルには、プロキシサーバ、Fサーバ1及びFサーバ2のホスト名とIPアドレスが登録されている。

プロキシサーバの機能概要を表1に示す。

| 機能名 | 機能概要 |

|---|---|

| URLフィルタリング機能 |

・V社のURLフィルタリングソフトが組み込まれており、URLフィルタリングルール(以下、UFルールという)を用いて、指定したURLへのアクセスを許可又は拒否することができる。 ・UFルールは、アクセス元のIPアドレス範囲ごとにそれぞれ別のルールを設定することができる。 ・一つのUFルールは、次の三つのリストから成り、上から順に適用される。 - 管理者許可リスト:管理者が設定できる。アクセスを許可するURLのリスト - 管理者拒否リスト:管理者が設定できる。アクセスを拒否するURLのリスト - V社拒否リスト:V社が提供する。アクセスを拒否するURLのリスト ・管理者許可リストに、"全て"と記載すると、全てのURLへのアクセスが許可される。管理者拒否リストに、"全て"と記載すると、管理者許可リストで許可したURL以外のURLへのアクセスが拒否される。管理者許可リストに何も設定しないと、そのリストはスキップされる。管理者拒否リストも同様である。 ・どのUFルールにも該当しない場合は、アクセスは許可される。 |

| ログ機能 | ・アクセスの日時、アクセス元IPアドレス、URL及びに、許可又は拒否の結果をアクセスログとして保存する。 |

注記2 Q社では、管理者許可リスト及び管理者拒否リストに何も設定していない。

Q社では、PC及びサーバに、V社のマルウェア対策ソフトを導入し、リアルタイムスキャンを有効にしている。マルウェア定義ファイルは、PCでは起動時及び毎朝9時に、サーバでは毎朝9時に、自動でV社のマルウェア定義ファイル配布サイト(以下、V社配布サイトという)にHTTPSで接続し、更新している。PCの利用者及びサーバの管理者は、マルウェア対策ソフトの画面の操作によってマルウェア定義ファイルを手動で更新することもできる。さらに、別のPCを用いてマルウェア定義ファイルをV社配布サイトから手動でダウンロードし、そのファイルを保存したDVD-Rを用いて更新することもできる。Fサーバ1及びFサーバ2がインターネットと通信するのは、マルウェア定義ファイルの更新時だけである。

Fサーバ1及びFサーバ2に、OS及びアプリケーションソフトウェアの脆弱性修正プログラムを適用する場合、Eさんが、各ベンダのサイトから脆弱性修正プログラムをPCにダウンロードしてDVD-Rに保存し、サーバに適用している。

Eさんは、週次アクセスログ調査として、毎週月曜日の10時に、前週の月曜日から日曜日までのFサーバ1及びFサーバ2へのアクセスログを調査している。

FWは、ステートフルパケットインスペクション型である。FWでは、アドレス変換機能を使用していない。FWのフィルタリングルールを表2に示す。

| 項番 | 送信元 | 宛先 | サービス | 動作 |

|---|---|---|---|---|

| 1 | プロキシサーバ | インターネット | HTTP、HTTPS | 許可 |

| 2 | サーバLAN、総務部LAN、営業部LAN、技術部LAN | プロキシサーバ | 代替HTTP1) | 許可 |

| 3 | 総務部LAN、営業部LAN、技術部LAN | Fサーバ1 | HTTPS | 許可 |

| 4 | 総務部LAN、営業部LAN、技術部LAN | Fサーバ2 | HTTPS | 許可 |

| 5 | : | : | : | : |

| 9 | 全て | 全て | 全て | 拒否 |

注記2 項番5~8には、HTTP及びHTTPSに関するルールはない。

注1) 代替HTTPのポート番号は、8080である。

不常なログインの発見と対応

Eさんが、12月9日月曜日に週次アクセスログ調査をしたところ、12月6日の11時から13時にFサーバ1及びFサーバ2にログインを試みて失敗した記録が多数見つかった。アクセス元は、営業部のGさんのPC(以下、PC-Gという)であった。Eさんが、10時40分にGさんに電話で問い合わせたところ、12月6日は、Fサーバ1及びFサーバ2にはログインを試みていないとのことであった。Eさんは、PC-Gがマルウェアに感染したおそれがあると考え、①マルウェア感染拡大防止のためのPC-Gの初動対応をGさんに指示した。また、GさんへのPC代替PCの貸出しとPC-Gの回収を行い、PC-Gについてはマルウェア感染への対応として、ディジタルフォレンジックスによる調査を行うことにして②必要な情報を取得した。

Eさんからマルウェア感染のおそれがあるという報告を受けたD主任は、PC-Gでaという方法を使ってbをした後に、フルスキャンを実施するよう Eさんに指示した。さらに、図2に示すマルウェアへの対処をQ社全体に指示することにした。

- マルウェア対策ソフトによる対処について

貸与しているPCで、cという方法を使ってbをした後、フルスキャンを実施する。 - 報告について

上記(1)の結果を情報システム係に報告する。

Eさんは、PC-Gのフルスキャンで検出されたマルウェア(以下、マルウェアXという)の駆除を16時に完了した。Eさんは、マルウェアXへの感染の経緯を確認するために、GさんにPC-Gの使用状況をヒアリングした。

Eさんは、図3に示す調査結果を、12月10日の13時にD主任に報告した。

- GさんのPC-Gの使用状況

- 12月6日9時にPC-Gを起動した。

- 10時に、インターネットの検索サイトでファイル比較ツールを検索した。検索して見つかったサイト(以下、サイトPという)にあったツールPをダウンロードした。その後、管理者権限を用いてツールPをインストールした。

- 11時にツールPを起動した。

- 17時にPC-Gをシャットダウンした。

- 12月6日は、Fサーバ1及びFサーバ2にはログインしていない。

- 12月9日9時に、PC-Gを起動した。

- マルウェアXに関する情報

- V社のサイトに、マルウェアXに関する次の情報が掲載されていた。

- マルウェアXは、ツールPを装っている。

- C&Cサーバとの通信リスト(以下、Cリストという)がマルウェア中に保持されている。

- マルウェア中のパスワードリストを使って、hostsファイルに登録されている機器へのログインを試行する。ログインが成功すると、その機器からファイルをダウンロードし、C&Cサーバにアップロードする。 - V社は、マルウェアXに対応したマルウェア定義ファイルを12月9日10時にリリースした。

- V社のサイトに、マルウェアXに関する次の情報が掲載されていた。

- V社拒否リストに関する情報

Cリストに登録されているURLは、11月25日にV社拒否リストに追加されていた。 - プロキシサーバのアクセスログの調査

- アクセス元IPアドレスがPC-Gであるアクセスを、プロキシサーバのアクセスログで、12月9日17時から3か月遡って調査した。調査の結果、Cリスト中のURLへのアクセスは、12月6日に1件だけであり、そのアクセスはURLフィルタリング機能で拒否されていた。

(省略)

- その他

- 12月9日17時に、Q社全体でのフルスキャンでマルウェアは検出されなかったことを確認した。

- 12月9日0時から17時までのFサーバ1及びFサーバ2のアクセスログに、ログインの失敗の記録はなかった。

報告を受けたD主任は、プロキシサーバに関して次の2点を指示した。

- Q社内からサイトPに接続できないようにするための管理者拒否リストの設定変更

- ③プロキシサーバのアクセスログに関して調査すべき範囲の漏れをカバーするための追加調査

Eさんは、設定変更したこと、及び追加調査の結果、問題がなかったことをD主任に報告した。D主任とEさんは、図3、設定変更の実施及び追加調査の結果を総務部長に報告した。総務部長は、今回のマルウェアXの感染を踏まえ、追加のマルウェア対策の検討を指示した。D主任とEさんは、次の項目を検討することにした。

項目1:万が一マルウェアに感染した場合の被害拡大を防ぐ対策

項目2:マルウェア感染のリスクを低減する対策

項目1の検討

D主任とEさんは、PCがマルウェアに感染した場合、Fサーバ1及びFサーバ2にも影響があり得ると考えた。そこで、従業員が、所属している部以外のLANにPCを接続することを禁止した上で、FW及びプロキシサーバの設定変更の案を次のとおりまとめた。

- Fサーバ1の利用者を総務部員及び営業部員に、Fサーバ2の利用者を技術部員にそれぞれ振り分けて、④FWのフィルタリングルールのうちの三つのルールについて、送信元を変更する。

- サーバLANとインターネットとの間の通信を運用に必要なものだけにするために、アクセス元がサーバLANのUFルールを表3のとおりに設定する。

| リスト | URL |

|---|---|

| 管理者許可リスト | d |

| 管理者拒否リスト | e |

| V社拒否リスト | (省略) |

D主任とEさんは、設定の変更は直ちに実施できると考え、変更内容を総務部長に報告し、許可を得て設定を変更した。

項目2の検討

D主任とEさんは、マルウェア感染のリスクを低減するために、管理者権限の付与は、情報システム係の利用者IDに限定するのがよいと考えた。さらに、あらかじめ登録した実行ファイルだけの実行を、ファイルのハッシュ値を比較することによって許可するソフトウェア(以下、Yソフトという)の導入を検討することにした。Eさんは、Yソフトを利用する上で注意点はないのかと、D主任に質問した。D主任は、次のように答えた。

- ⑤ハッシュ値の登録変更が必要になる場合がある。

- ⑥ある種のマルウェアでは実行を禁止できない。

D主任とEさんは、Yソフトのメリットとデメリットの確認、及び導入案の作成を進めた。